|

|

Диагностика, профилактика и лечение

Прежде всего, акцентируем внимание на наличии инкубационного пе- риода у каждого компьютерного вируса. От момента заражения (внедрения вируса) до активизации (первого проявления) проходит скрытый период «адаптации» вируса. Без этого он быстро бы погиб. Но в отличие от нас с вами, обнаруживающих действие биологических вирусов, когда мы уже больны (не каждый же час сдавать анализы!), обнаружение компьютерного вируса до его активизации – не безнадежное дело. Лучше всего это полу- чается при непрерывном сканировании состояния областей возможного за- ражения (оперативной и долговременной памяти) с помощью резидентных антивирусных программ. Современные резидентные антивирусы работают в фоновом режиме, иногда давая о себе знать короткими сообщениями (о подозрительных файлах, обнаружении вирусов, необходимости обновле- ния антивирусных баз данных, окончании лицензии и др.). Кроме того, существуют и некоторые «ручные» приемы антивирусной борьбы, правда, не всегда эффективные. Тем не менее пользователю полезно их знать. Во-первых, обратим внимание на основные симптомы вирусной ин- фекции: – замедление работы некоторых программ; – увеличение размеров файлов, особенно, выполняемых;

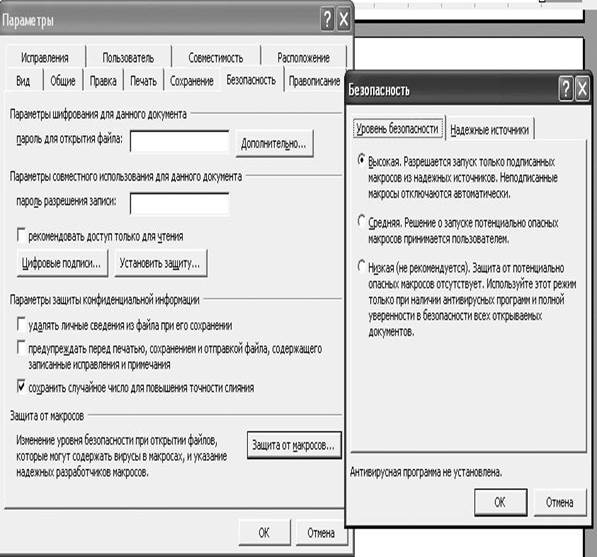

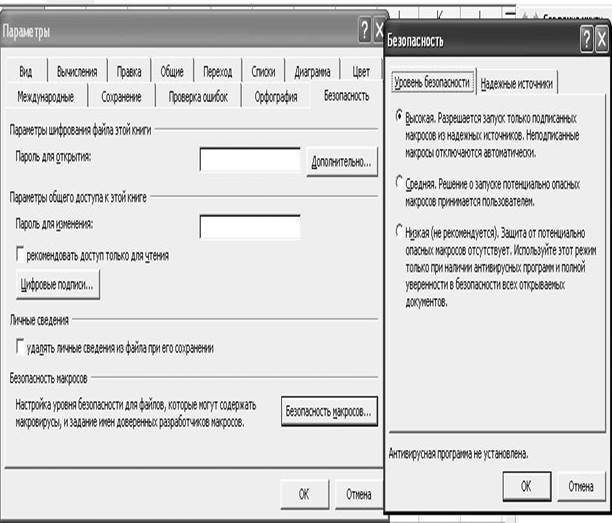

– несанкционированное появление новых файлов со «странным» содержа- нием; – уменьшение объема доступной оперативной и/или дисковой памяти; – немотивированное появление графических, видео- и аудиоэффектов; – неустойчивая работа операционной системы; – несанкционированные (случайные) перезагрузки компьютера. Во-вторых, в целях профилактики приложений MS Office, целесооб- разно там, где возможно, установить уровень защиты от макровирусов не менее среднего (рис. 53, 54). Тогда при загрузке файла, содержащего мак- росы, может появиться запрос об отключении макросов с предупреждени- ем об их возможном заражении.

Разрешены макросы с цифровой подписью от надежных источников

Рис. 53. Профилактика файла Word от макровирусов Установка уровня безопасности макросов от макровирусов произво- дится командой Сервис/Параметры, после чего в окне Параметры при включенной вкладке Безопасность нажимается кнопка Защита от макро-

сов30(Word), Безопасность макросов (Excel). В окне Безопасность уста- навливается уровень безопасности и, по возможности, составляется список надежных источников (вкладка Надежные источники). Каждый макрос от надежного источника имеет цифровую сертифицированную подпись. При открытии файла, содержащего подписанные макросы, выводится запрос о том, следует ли считать надежными все макросы, получаемые из данного источника.

Рис. 54. Профилактика файла Excel от макровирусов

При утвердительном ответе владелец сертификата добавляется в спи- сок надежных источников. Перед принятием такого решения следует изу- чить цифровой сертификат, в частности просмотреть поля Кому выдан и Кем выдан, чтобы определить, является ли источник сертификата надеж- ным, а затем по значению поля Действителен с… определить, является ли сертификат текущим. После добавления частного лица (или организации) в список надежных источников MS Office разрешает выполнение макросов, подписанных этим надежным источником, без вывода предупреждения

30 Неудачное название (или перевод?) – защищать надо макросы, а не от макросов.

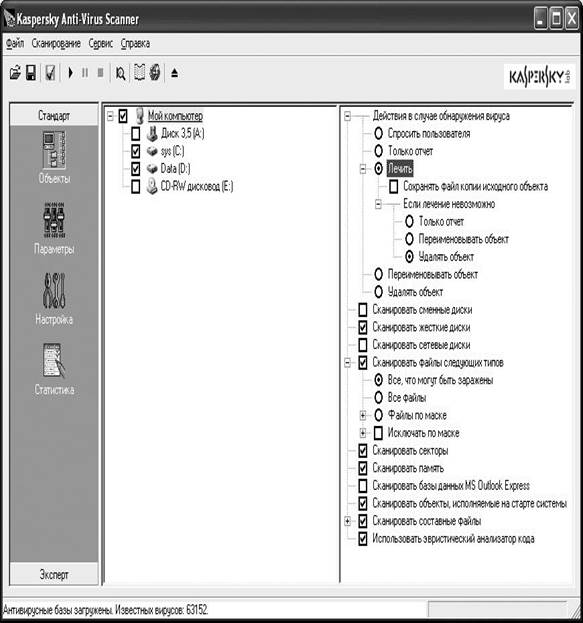

системы безопасности. Однако записи из списка надежных источников можно удалять. В Access нет явной установки уровней безопасности макросов, впро- чем, и вкладки Безопасность в окне Параметры тоже нет. Принцип Access «не доверяй сохранность данных пользователю» продолжает действовать в данном случае, как и при сохранении таблиц. В настоящее время приходится сталкиваться с макровирусами, инфи- цирующими документы Word. Но нет никаких гарантий, что файлы Excel и Access застрахованы от подобных атак. Приведем общие профилактические рекомендации: – никогда не загружайте на свой компьютер файлы со съемных носителей, не проверив предварительно эти носители антивирусной программой; – никогда не открывайте файл, прикрепленный к письму E-mail, получен- ному по Интернет (особенно от незнакомых адресатов), без предваритель- ной проверки файла антивирусной программой на узловом компьютере провайдера либо на своем компьютере; – никогда не включайте компьютер, не проверив флоппи-дисковод и не удалив любую находящуюся там дискету; – не надейтесь, что однажды установленная антивирусная программа будет всегда надежно защищать ваш компьютер от вирусов, периодически об- новляйте базы данных антивирусных программ. Параллельно с динамикой вирусных атак развивается и рынок антиви- русных программ. Сейчас популярны антивирусы Kaspersky AVP (Каспер- ского), Norton Antivirus, Doctor Web, но популярность изменчива, тем бо- лее что ни один антивирус не способен обнаружить все мыслимые компью- терные вирусы (включая потенциальные, еще не созданные) и излечить от них. Мы не вправе требовать подобной универсальности от конкретной ан- тивирусной программы, загруженной в компьютер, даже если это лучший из популярных антивирусов. Рекомендуем иметь под рукой несколько анти- вирусов, каждый из которых занимает свою «вирусологическую нишу», как в поликлинике работают врачи с разной специализацией. При использовании любого антивируса следует обращать внимание на объекты проверки (оперативная память компьютера, диски, базы данных и др.), типы проверяемых файлов, действия при обнаружении вируса. Современные антивирусные программы являются мощными комплек- сами, в которые входят несколько модулей (самостоятельных программ- ных блоков). Поэтому, выбирая программу, следует обратить внимание на состав входящих в нее модулей. Удобство работы с антивирусом – важная характеристика, на которую следует обратить внимание. Бесспорным плюсом можно считать русскоя- зычные команды и названия пунктов меню. Небольшой размер файла ан- тивирусной программы – одно из ее достоинств, но не самое важное. Го- раздо важнее обратить внимание на требовательность антивируса к ресур-

сам компьютера. Ведь модуль сторож постоянно находится в памяти ком- пьютера, «съедая» тем самым часть ресурсов (памяти, процессорного вре- мени). Важно, чтобы наличие сторожа не слишком ощущалось пользовате- лем во время повседневной работы. Зачем вам антивирус, который суще- ственно снижает скорость работы других программ или генерирует озада- чивающие сообщения (запросы) в самое неподходящее время? В последних версиях антивируса Касперского при проверке дисков составляется база данных с информацией о проверенных файлах, и в даль- нейшем, если атрибуты этих файлов не изменялись, они не проверяются, а антивирус сканирует только новые файлы. Ранее проверенные файлы бу- дут сканироваться повторно только по запросу пользователя. Такой алго- ритм позволил увеличить скорость работы антивируса Касперского. Разра- ботчики других антивирусов тоже предпринимают меры по улучшению работы своих программ. Надо иметь в виду, что все антивирусные лаборатории падки на рек- ламу своих продуктов. Поэтому не приобретайте «кота в мешке». Посове- туйтесь с пользователями, которым доверяете, и обязательно опробуйте продукты в деле, тем более что указанные лаборатории обычно предостав- ляют такую услугу бесплатно. Возможность опробовать продукт в работе очень важна при выборе антивирусных программ, т.к. не исключена ситуа- ция, что на каком-то компьютере и при некоторой конфигурации операци- онной системы программа антивируса поведет себя неожиданным образом. Кроме того, важно опробовать интерфейс, который должен быть прост и понятен конечному пользователю. Одним из важных факторов является скорость реакции разработчика антивируса на появление новых вирусов, и как результат – своевременное обновление антивирусных баз. Лучше, если это будет автоматическое об- новление через антивирусный Интернет-сервер. Немаловажны возможности проверки инфицированности архивов (ZIP, ARJ, RAR и др.), электронной почты, макросов и скриптов, возмож- ность парольной защиты запуска антивирусной программы, наличие «ка- рантина» для подозрительных файлов (о которых антивирус не может сра- зу принять решение, заражен файл или нет). Рабочий стол одной из последних версий антивирусного сканера Kaspersky Anti-Virus Scanner показан на рис. 55. Он выполняет функции: – обнаруживает и удаляет более шестидесяти тысяч вирусов (известных на текущий момент времени) в файлах (в том числе упакованных утилитами сжатия и архиваторами) на указанных для проверки дисках, загрузочных секторах и оперативной памяти; – обнаруживает вирусы в локальных почтовых ящиках наиболее распро- страненных электронных почтовых систем; – использует эффективный эвристический механизм поиска неизвестных вирусов;

– периодически напоминает о необходимости обновления антивирусных баз данных31.

Начать сканирование

Рис. 55. Окно антивирусного сканера Касперского

Обычно вирус обнаруживается путем сравнения содержимого памяти и дисков с характеристиками (сигнатурами) вирусов, находящихся в базе данных антивирусной программы. Поэтому эффективная работа антиви- русов невозможна без периодического (чем чаще, тем лучше) обновления антивирусных баз данных, отслеживающих появление новых и мутации известных вирусов. Свежую версию антивируса Касперского всегда можно скачать с Интернет-сайта www.avp.ru.

31 Антивирусные базы данных обновляются программным модулем Kaspersky Anti- Virus Updater.

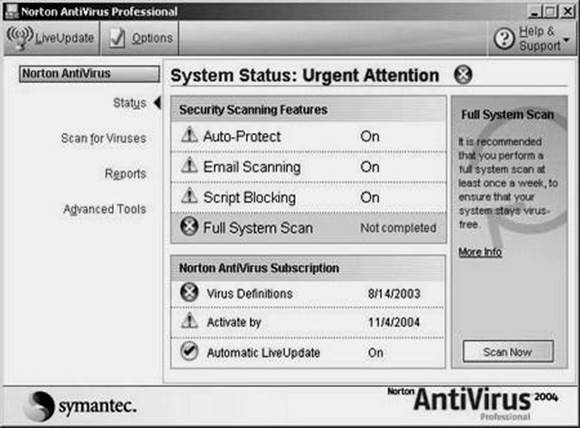

Известную антивирусную программу Norton Antivirus (рис.56) корпо- рации Symantec нельзя назвать только антивирусом. Пакет Norton Antivirus Professional, в состав которого входит «джентльменский» набор модулей (сканер, сторож, ревизор, программа работы с почтой, планировщик), вла- деет некоторыми уникальными (по сравнению с другими антивирусами) возможностями. Например, сканер сообщений Instant Messanging Scaner умеет проверять на наличие вирусов файлы, передаваемые с помощью не- которых Интернет-пейджеров (Yahoo Messenger, AOL Instant Messenger, MSN Messenger). Правда, не поддерживается просмотр трафика Интернет- пейджера ICQ («Аськи»).

Рис 56. Окно (Рабочий стол) антивируса Norton Antivirus Norton Antivirus успешно борется с троянскими конями, вирусами- червями, скорость распространения которых иногда опережает скорость обновления вирусных баз. Только Norton Antivirus с первых дней смог противостоять вредоносным вирусам "I love you" и "Anna Kournikova". Norton Antivirus позволяет выявить так называемые «шпионские модули» spyware и adware. Важным достоинством Norton Antivirus является его умение лечить файлы в архивах, в том числе и в тех, которые закрыты паролями. При этом программа может обезвредить зараженные файлы, даже не запраши- вая пароль к архивам. Удобно реализовано обновление антивирусных баз, которое осуществляется практически без вмешательства пользователя:

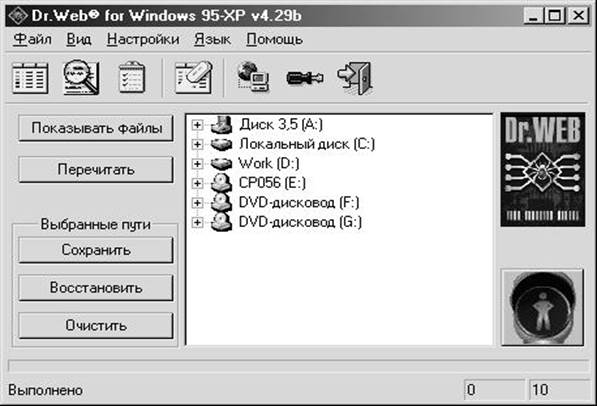

программа сама связывается с Интернет-сервером корпорации Symantec, при наличии новых баз закачивает и подключает их к базам антивируса. Norton Antivirus Professional предлагает пользователю возможность создания резервных загрузочных дискет, которыми можно будет восполь- зоваться при возникновении серьезных ошибок в работе системы. К особенностям программы следует отнести англоязычный интерфейс и большое количество настроек, что может отпугнуть несведущих пользо- вателей, рассчитывающих в общении с компьютером только на себя. Doctor Web (Dr. Web) for Windows представляет собой комбинацию антивирусного сканера Doctor Web (рис. 57) и резидентного сторожа SplDer Guard, интегрированного в операционную систему компьютера. Один из самых совершенных в мире эвристических анализаторов Dr. Web в сочетании с ежедневно обновляющимися антивирусными базами пред- ставляет собой надежную защиту от вирусов, «троянских коней», почто- вых червей и иных видов вредоносного программного кода.

Рис. 57. Окно антивирусного сканера Dr. Web Программа Doctor Web построена по модульному принципу, будучи разделена на оболочку, ориентированную на работу в конкретной среде, и ядро, независимое от среды. Подобная организация позволяет использо- вать одни и те же файлы вирусной базы для разных платформ, подключать ядро к различным оболочкам и приложениям, реализовывать механизм ав- томатического пополнения вирусных баз и обновлений версий оболочки и ядра через сеть Интернет.

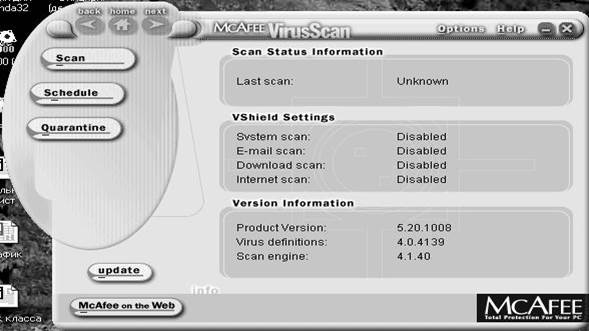

Сторож SplDer осуществляет анализ всех опасных действий работаю- щих программ и блокирует вирусную активность практически всех извест- ных и неизвестных вирусов. Благодаря технологии SplDer-Netting про- грамма сводит к нулю процент ложных срабатываний и пресекает все виды вирусной активности. Данная технология позволяет не допустить зараже- ния компьютера вирусом, даже если этот вирус не сможет быть определен сканером с включенным эвристическим анализатором. В отличие от ряда других существующих резидентных сторожей, реагирующих на каждое проявление вирусоподобной активности и тем самым быстро утомляющих пользователя своей назойливой подозрительностью, SplDer проводит эври- стический анализ по совокупности вирусоподобных действий, что позво- ляет избежать большинства случаев ложных реакций на вирус. Антивирусы McAfee VirusScan (рис. 58), Panda Antivirus Titanium, EZ Antivirus, F-Secure Anti-Virus Edition, NOD32, Norman Virus Control, PC- cillin, Vexira Antivirus Personal (и др.) по своим возможностям и предостав- ляемым услугам не уступают вышеупомянутым «китам» антивирусных ба- талий, хотя и менее известны рядовым пользователям. Установить эти ан- тивирусы, как и любые другие, можно из Интернета.

Рис 58. Окно антивирусного сканера McAfee

Известны также сканеры защиты компьютера от «троянских коней» – Trojan Remover (разработка лаборатории Касперского) и др.

Вирусофобия

У многих пользователей компьютеров из-за незнания механизма работы компьютерных вирусов, а также под влиянием различных слухов

и некомпетентных публикаций создаётся своеобразный комплекс боязни вирусов (вирусофобия). Этот комплекс имеет два проявления. 1. Склонность приписывать любое повреждение данных или не- обычное явление на компьютере действию вирусов. Например, если у вирусофоба не форматируется дискета, то он объясняет это не дефекта- ми дискеты или дисковода, а действием вирусов. Если программа «зави- сает», то в этом, разумеется, виноваты вирусы. На самом деле необыч- ные явления на компьютере чаще вызваны ошибками пользователя, про- грамм или дефектами оборудования, чем действием вирусов. 2. Преувеличенные представления о возможностях вирусов. Неко- торые пользователи думают, что достаточно вставить в дисковод зара- женную дискету, чтобы компьютер заразился вирусом. Распространено мнение, что для компьютеров, объединенных в сеть или даже просто стоящих в одной комнате, заражение одного компьютера немедленно приведет к заражению остальных. Вирусофобия не так безобидна, как это может показаться на первый взгляд. Последствия вирусофобии: 1) принятие неадекватных, можно даже сказать, экстремистских мер при появлении вируса или даже при подозрении на наличие вируса; 2) неоправданная изоляция компьютера от окружающего мира из- за боязни заражения вирусами; 3) расплывчатые (мягко выражаясь) представлениям многих руко- водителей о способностях вирусов, что позволяет подчиненным пользо- вателям и программистам ссылаться на вирусы как на причину любых задержек и трудностей, то есть обманывать руководство. К сожалению, в большинстве случаев фраза «Я всё сделал(а), но тут появился вирус и всё испортил» означает, что за работу вообще не принимались. Лучшим лекарством от вирусофобии является знание того, как ра- ботают вирусы, что они могут и чего не могут. Вирусы являются обычными программами и не могут совершать никаких сверхъестественных действий. Вирусы – это всего лишь программы, но зачастую они сделаны с весьма большой изобретательностью и коварством. Так, некоторые ви- русы могут: обманывать резидентные программы-сторожа, выполняя за- ражение и порчу информации не с помощью вызова функций операци- онной системы, а посредством прямого обращения к программам ввода- вывода BIOS или даже портам контроллера жёстких дисков или дискет; «выживать» при перезагрузке (как при нажатии Ctrl+Alt+Del, так и за- грузке с чистой системной дискеты после нажатия кнопки «Reset» или после выключения и включения компьютера); заражать файлы в архивах (при этом вывод зараженных файлов на экран блокируется); заражать файлы только при помещении их на дискеты или в архивы (маскируясь тем самым от обнаружения программами-ревизорами); бороться с анти-

вирусными программами, например, уничтожая их файлы или портя таблицы со сведениями о файлах программы-ревизора; долгое время ни- как не проявлять своего присутствия, активизируясь через несколько не- дель или даже месяцев после заражения компьютера; шифровать сис- темные области дисков или данные на диске, так что доступ к ним ста- новится возможным только при наличии данного вируса в памяти. Чтобы компьютер заразился вирусом, необходимо, чтобы на нем хо- тя бы один раз была выполнена программа, содержащая вирус. При этом достаточно одной из альтернатив: запущен зараженный выполняемый (EXE-, COM-) файл или установлен зараженный драйвер; произведена начальная загрузка либо даже инициирование (загрузка) начальной за- грузки с зараженной загрузочным вирусом дискеты или диска; открыт на редактирование зараженный документ Word или зараженная книга Excel. Нет оснований бояться заражения компьютера вирусом, если на компьютер переписываются файлы, не содержащие программ и не под- лежащие преобразованию в программы, например, графические файлы, текстовые файлы (кроме исходных текстов программ), файлы редакто- ров документов, информационные файлы баз данных и т.д.; на заражен- ном компьютере производится копирование файлов с одной дискеты на другую или иные действия, не связанные с запуском «чужих» докумен- тов Word или книг Excel. Кроме того, вирус заражает лишь программы и не может заразить оборудование (клавиатуру, монитор и т.д.). Вирус не может заразить или изменить данные, находящиеся на дискетах или съёмных дисках, с уста- новленной защитой от записи, а также данные, находящиеся на аппарат- но защищенных логических дисках (скажем, установкой перемычки на дисководе или др.). В заключение заметим с долей скептицизма, что «можно сделать за- щиту от дурака, но только от неизобретательного»32.

Вопросыдлясамоконтроляипрактическихзанятий 1. Классификация вирусов и пути заражения ими. 2. Чем «троянский конь» отличается от вируса? 3. Основные способы защиты данных от компьютерных вирусов.

Темапрактическойработы№6 Защита файлов от вирусов и «троянских коней» Задание. 1. Освоить средства профилактики от вирусной инфекции, предусмотренные в Word и Excel. 2. Освоить современные антивирусные программы диагностики и ле- чения файлов(антивирус Касперского).

32 Блох А. Закон Мэрфи /Ваше преуспевание в ваших руках. М., 1993. С. 439.

ЗАКЛЮЧЕНИЕ

Рациональная (оптимальная) стратегия защиты для каждого набора данных (файла, БД) своя, неповторимая, ибо каждые данные представляют свою ценность как для их законного владельца, так и несанкционирован- ных «владельцев». Как отмечалось во введении, атаки на данные потенци- ально неизбежны. Но абсолютную защиту от возможных атак сконструи- ровать непросто, тем более что невозможно заранее предвидеть сам харак- тер атак на данные, то ли это будут попытки несанкционированного чте- ния, то ли фальсификации (искажения), то ли пиратского копирования или уничтожения. Поэтому абсолютная защита не предусматривается ни в од- ной информационной системе, ни в одном офисном пакете, включая MS Office. Если же заранее предусмотреть в наборе данных гипотетическую защиту от всех известных атак (помех), то существует опасность превра- тить такую защиту в «черепаший панцирь», под которым черепаха, то есть ваш набор данных, пребывает якобы в безопасности, но и продвигается со- ответственно с черепашьей скоростью через процессор, занятый главным образом обработкой защитных команд. «Не навреди!» Эту заповедь Гиппократа медикам – «человеческим пользователям» – следует адресовать и компьютерным пользователям. Ведь передозировка лекарства (защиты) может превратить лекарство в яд. Так зачем же «бить своих, чтоб чужие боялись»?! Не надо доводить защи- ту данных до абсурда, даже если остается некоторая доля риска не защи- тить их. Поэтому организация рациональной защиты данных представля- ется нам как творческий процесс, требующий прежде всего работы мысли, а не рук. В этом плане компьютерные технологии способны оказать по- мощь мозгам, но не заменить их. «Думайте сами, решайте сами, иметь или не иметь!».

ПРИЛОЖЕНИЯ

Приложение 1

Не нашли, что искали? Воспользуйтесь поиском по сайту: ©2015 - 2026 stydopedia.ru Все материалы защищены законодательством РФ.

|

83

83

84

84

87

87 88

88 89

89 90

90