|

|

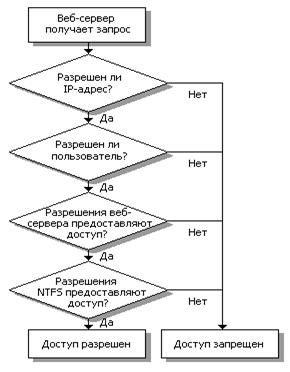

Правила управления доступомОб управлении доступом Правильное управление доступом к содержимому веб- и FTP-узлов является основным элементом организации защищенного веб-сервера. Используя возможности Windows и системы безопасности IIS, можно эффективно управлять доступом пользователей к содержимому веб- и FTP-узлов. Управление доступом может быть организовано на нескольких уровнях, от всего веб- или FTP-узла до отдельных файлов. 1. Анонимный доступ 2. Как работает управление доступом 3. Правила управления доступом Анонимный доступ Анонимный доступ, который является наиболее широко используемым методом доступа к веб-узлам, позволяет любому пользователю посетить общие области на веб-узле, но предотвращает несанкционированный доступ к важным средствам администрирования веб-сервера и частным сведениям. Например, если сравнить веб-сервер с музеем, то разрешение анонимного доступа аналогично приглашению посещать общие галереи и экспозиции музея. Однако некоторые комнаты должны быть закрыты, например служебные помещения и лаборатории, которые не должны посещаться посторонними. Аналогично этому, при настройке анонимного доступа к веб-серверу следует задать разрешения NTFS, запрещающие обычным пользователям доступ к личным файлам и каталогам. Дополнительные сведения о разрешениях NTFS см. ниже в разделе Разрешения NTFS. Для входа всех пользователей на веб-сервер по умолчанию используется анонимная учетная запись. При установке сервера создается специальная учетная запись анонимного пользователя с именем IUSR_имяКомпьютера. Например, для компьютера с именем SalesDept1 учетная запись анонимного пользователя получит имя IUSR_SalesDept1. Каждый веб-узел на сервере может использовать для входа анонимных пользователей либо одну и ту же, либо разные учетные записи. Диспетчер локальных пользователей и групп Windows позволяет создать новую учетную запись для анонимного доступа. Дополнительные сведения см. в разделе О проверке подлинности. Как работает управление доступом Для того чтобы управлять доступом пользователей к содержимому веб-сервера, следует задать правильную конфигурацию средств безопасности Windows и веб-сервера. Когда пользователь пытается получить доступ к веб-серверу, сервер выполняет ряд операций по проверке пользователя и определению разрешенного уровня доступа.

Ниже приведена структура процесса:

Ограничения доступа для IP-адресов Веб-сервер может быть сконфигурирован таким образом, чтобы запрещать доступ к содержимому веб-узла со стороны определенных компьютеров, групп компьютеров и целых сетей. Когда пользователь делает первую попытку получить доступ к содержимому веб-сервера, сервер сравнивает IP-адрес компьютера пользователя со списком ограничений IP-адресов. Разрешения веб-сервера В конфигурации веб-сервера имеется возможность задать разрешения для конкретных узлов, каталогов и файлов. Эти разрешения будут действовать для всех пользователей, вне зависимости от имеющихся у них конкретных прав доступа. Например, можно отключить разрешение «Чтение» для конкретного веб-узла, чтобы запретить доступ пользователей во время обновления содержимого узла. В результате, при попытке доступа к веб-узлу сервер будет возвращать сообщение об ошибке "Access Forbidden". После включения разрешения «Чтение» все пользователи получат возможность просматривать веб-узел, за исключением случая, когда установлены ограничения файловой системы NTFS на просмотр узла пользователями. Уровни веб-разрешений включают:

Примечание. Установки разрешений веб-сервера влияют на то, какие команды HTTP могут быть использованы для узла, виртуального каталога или файла. Разрешения NTFS IIS зависит от разрешений NTFS при обеспечении безопасности отдельных файлов и каталогов от несанкционированного доступа. В отличие от разрешений веб-сервера, которые применяются ко всем пользователям, разрешения NTFS позволяют точно указать, какие пользователи могут получать доступ к содержимому и как эти пользователи могут обрабатывать содержимое. Уровни разрешений NTFS включают:

Важно! Установка разрешения «Нет доступа» к ресурсу для учетной записи IUSR_ИмяКомпьютера приведет к запрету доступа анонимных пользователей к этому ресурсу. Определяется список разрешений для отдельных файлов и каталогов, который также называют таблицей управления доступом (DACL). При определении этого списка следует выбрать учетную запись пользователя или группы Windows и указать конкретные разрешения. Приведенная ниже таблица иллюстрирует содержимое списка разрешений для воображаемого документа Microsoft Word MYSERVER:\Administration\Accounts.doc:

Кроме членов группы администраторов разрешение на изменение этого файла предоставлено только учетной записи с именем JeffSmith. Для обычных пользователей, которые входят как члены группы гостей Windows, доступ к этому файлу запрещен в явном виде. После задания разрешений NTFS необходимо указать для веб-сервера способ проверки идентификации или подлинности пользователей перед предоставлением им доступа к файлам с ограниченным доступом. Имеется возможность задать в настройке веб-сервера необходимость проверки подлинности пользователей, при которой от пользователей для подключения требуется допустимое имя учетной записи Windows и пароль. Дополнительные сведения см. в разделе О проверке подлинности. Важно! Неправильная установка таблиц управления доступом NTFS может заставить обозреватель на компьютере клиента запрашивать сведения о пользователе. Например, пользователь не имеет доступа к файлу (согласно настройкам таблиц управления доступом), IIS выдает сообщение о запрете доступа, что заставит обозреватель запросить у пользователя другое имя пользователя и пароль. Примечание. Обеспечение безопасности сервера предполагает удаление ненужных пользователей и групп или групп, которые являются слишком распространенными. Однако удаление группы «Все» из списка управления доступом для веб-ресурсов без дальнейших изменений вызовет запрет даже неанонимного доступа. Чтобы неанонимный доступ работал правильно, в дополнение к определенным пользователям или группам должны быть установлены следующие разрешения:

Описание конкретных действий см. в разделах Защита файлов средствами NTFS и Задание разрешений NTFS для каталога или файла. Правила управления доступом Можно уменьшить вероятность того, что сервер будет подвержен угрозам безопасности, с помощью следующих правил. Эти правила позволяют создать надежную конфигурацию системы безопасности при реализации разумной политики контроля за доступом и правильной настройке средств защиты. Примечание. Для приложений, требующих особую степень защиты, таких как финансовые или банковские, рекомендуется обращаться к услугам специалистов по безопасности. Ряд консультационных фирм оказывает услуги по настройке и реализации систем безопасности. Для того чтобы правильно организовать защиту содержимого веб-сервера, придерживайтесь следующих правил: Политика строгих паролей Пользователи, укравшие или разгадавшие пароли учетных записей пользователей, могут получить незаконный доступ к содержимому веб-сервера. Необходимо обеспечить, чтобы все пароли, в особенности защищающие привилегии администраторов, были трудными для разгадывания. Чтобы выбирать строгие пароли, придерживайтесь следующих правил:

Не нашли, что искали? Воспользуйтесь поиском по сайту: ©2015 - 2026 stydopedia.ru Все материалы защищены законодательством РФ.

|