|

|

Технологии защиты информации.Наряду с позитивным влиянием на все стороны человеческой деятельности широкое внедрение информационных технологий привело к появлению новых угроз безопасности людей. Это связано с тем обстоятельством, что информация, создаваемая, хранимая и обрабатываемая средствами вычислительной техники, стала определять действия большей части людей и технических систем. В связи с этим резко возросли возможности нанесения ущерба, связанные с хищением информации, так как воздействовать на любую систему (социальную, биологическую или техническую) с целью ее уничтожения, снижения эффективности функционирования или воровства ее ресурсов (денег, товаров, оборудования) возможно только в том случае, когда известна информация о ее структуре и принципах функционирования. Все виды информационных угроз можно разделить на две большие группы: - отказы и нарушения работоспособности программных и технических средств; - преднамеренные угрозы, заранее планируемые злоумышленниками для нанесения вреда. - Выделяют следующие основные группы причин сбоев и отказов в работе компьютерных систем: - нарушения физической и логической целостности хранящихся в оперативной и внешней памяти структур данных, возникающие по причине старения или преждевременного износа их носителей; - нарушения, возникающие в работе аппаратных средств из-за их старения или преждевременного износа; - нарушения физической и логической целостности хранящихся в оперативной и внешней памяти структур данных, возникающие по причине некорректного использования компьютерных ресурсов; - нарушения, возникающие в работе аппаратных средств из-за неправильного использования или повреждения, в том числе из-за неправильного использования программных средств; - не устраненные ошибки в программных средствах, не выявленные в процессе отладки и испытаний, а также оставшиеся в аппаратных средствах после их разработки. Помимо естественных способов выявления и своевременного устранения указанных выше причин, используют следующие специальные способы защиты информации от нарушений работоспособности компьютерных систем: - внесение структурной, временной, информационной и функциональной избыточности компьютерных ресурсов; - защиту от некорректного использования ресурсов компьютерной системы; выявление и своевременное устранение ошибок на этапах разработки программно-аппаратных средств. Структурная избыточность компьютерных ресурсов достигается за счет резервирования аппаратных компонентов и машинных носителей данных, организации замены отказавших и своевременного пополнения резервных компонентов. Структурная избыточность составляет основу остальных видов избыточности. Внесение информационной избыточности выполняется путем периодического или постоянного (фонового) резервирования данных на основных и резервных носителях. Зарезервированные данные обеспечивают восстановление случайно или преднамеренно уничтоженной и искаженной информации. Для восстановления работоспособности компьютерной системы после появления устойчивого отказа кроме резервирования обычных данных следует заблаговременно резервировать и системную информацию, а также подготавливать программные средства восстановления. Функциональная избыточность компьютерных ресурсов достигается дублированием функций или внесением дополнительных функций в программно-аппаратные ресурсы вычислительной системы для повышения ее защищенности от сбоев и отказов, например периодическое тестирование и восстановление, а также самотестирование и самовосстановление компонентов компьютерной системы. Защита от некорректного использования информационных ресурсов заключается в корректном функционировании программного обеспечения с позиции использования ресурсов вычислительной системы. Программа может четко и своевременно выполнять свои функции, но некорректно использовать компьютерные ресурсы из-за отсутствия всех необходимых функций (например, изолирование участков оперативной памяти для операционной системы и прикладных программ, защита системных областей на внешних носителях, поддержка целостности и непротиворечивости данных). Выявление и устранение ошибок при разработке программно-аппаратных средств достигается путем качественного выполнения базовых стадий разработки на основе системного анализа концепции, проектирования и реализации проекта. Однако основным видом угроз целостности и конфиденциальности информации являются преднамеренные угрозы, заранее планируемые злоумышленниками для нанесения вреда. Их можно разделить на две группы: - угрозы, реализация которых выполняется при постоянном участии человека; - угрозы, реализация которых после разработки злоумышленником соответствующих компьютерных программ выполняется этими программами без непосредственного участия человека.

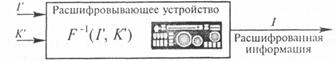

Задачи по защите от угроз каждого вида одинаковы: - запрещение несанкционированного доступа к ресурсам вычислительных систем; - невозможность несанкционированного использования компьютерных ресурсов при осуществлении доступа; - своевременное обнаружение факта несанкционированных действий, устранение их причин и последствий. Основным способом запрещения несанкционированного доступа к ресурсам вычислительных систем является подтверждение подлинности пользователей и разграничение их доступа к информационным ресурсам, включающего следующие этапы: - идентификация - указание компьютерной системе уникального идентификатора; - аутентификация - проверка истинности полномочий пользователя; - определение полномочий для последующего контроля и разграничения доступа к компьютерным ресурсам. - Различают следующие виды прав пользователей по доступу к ресурсам: - всеобщее (полное предоставление ресурса); - функциональное или частичное; - временное. Наиболее распространенными способами разграничения доступа являются: - разграничение по спискам (пользователей или ресурсов); - использование матрицы установления полномочий (строки матрицы - идентификаторы пользователей, столбцы - ресурсы компьютерной системы); - разграничение по уровням секретности и категориям (например, общий доступ, конфиденциально, секретно); - парольное разграничение. Защита информации от исследования и копирования предполагает криптографическое закрытие защищаемых от хищения данных. Задачей криптографии является обратимое преобразование некоторого понятного исходного текста (открытого текста) в кажущуюся случайной последовательность некоторых знаков, часто называемых шифротекстом, или криптограммой. В шифре выделяют два основных элемента - алгоритм и ключ. Алгоритм шифрования представляет собой последовательность преобразований обрабатываемых данных, зависящих от ключа шифрования. Ключ задает значения некоторых параметров алгоритма шифрования, обеспечивающих шифрование и дешифрование информации. В криптографической системе информация I и ключ К являются входными данными для шифрования (рис.6) и дешифрования (рис. 7) информации. При похищении информации необходимо знать ключ и алгоритм шифрования.

Рис. 6. Процесс шифрования

Рис. 7. Процесс дешифрования

По способу использования ключей различают два типа криптографических систем: симметрические и асимметрические. В симметрических (одноключевых) криптографических системах ключи шифрования и дешифрования либо одинаковы, либо легко выводятся один из другого. В асимметрических (двухключевых или системах с открытым ключом) криптографических системах ключи шифрования и дешифрования различаются таким образом, что с помощью вычислений нельзя вывести один ключ из другого. Скорость шифрования в двухключевых криптографических системах намного ниже, чем в одноключевых. Поэтому асимметрические системы используют в двух случаях: - для шифрования секретных ключей, распределенных между пользователями вычислительной сети; - для формирования цифровой подписи. Одним из сдерживающих факторов массового применения методов шифрования является потребление значительных временных ресурсов при программной реализации большинства хорошо известных шифров (DES, FEAL, REDOC, IDEA, ГОСТ). Одной из основных угроз хищения информации является угроза доступа к остаточным данным в оперативной и внешней памяти компьютера. Под остаточной информацией понимают данные, оставшиеся в освободившихся участках оперативной и внешней памяти после удаления файлов пользователя, удаления временных файлов без ведома пользователя, находящиеся в неиспользуемых хвостовых частях последних кластеров, занимаемых файлами, а также в кластерах, освобожденных после уменьшения размеров файлов и после форматирования дисков. Основным способом защиты от доступа к конфиденциальным остаточным данным является своевременное уничтожение данных в следующих областях памяти компьютера: - в рабочих областях оперативной и внешней памяти, выделенных пользователю, после окончания им сеанса работы; - в местах расположения файлов после выдачи запросов на их удаление. Уничтожение остаточных данных может быть реализовано либо средствами операционных сред, либо с помощью специализированных программ. Использование специализированных программ (автономных или в составе системы защиты) обеспечивает гарантированное уничтожение информации. Подсистема защиты от компьютерных вирусов (специально разработанных программ для выполнения несанкционированных действий) является одним из основных компонентов системы защиты информации и процесса ее обработки в вычислительных системах. Выделяют три уровня защиты от компьютерных вирусов: - защита от проникновения в вычислительную систему вирусов известных типов; - углубленный анализ на наличие вирусов известных и неизвестных типов, преодолевших первый уровень защиты; - защита от деструктивных действий и размножения вирусов, преодолевших первые два уровня. Поиск и обезвреживание вирусов осуществляются как автономными антивирусными программными средствами (сканеры), так и в рамках комплексных систем защиты информации. Среди транзитных сканеров, которые загружаются в оперативную память, наибольшей популярностью в нашей стране пользуются антивирусные программы Аidstest и DrWeb. Эти программы просты в использовании и для детального ознакомления с руководством по каждой из них следует прочитать файл, поставляемый вместе с антивирусным средством. Широкое внедрение в повседневную практику компьютерных сетей, их открытость, масштабность делают проблему защиты информации исключительно сложной. Выделяют две базовые подзадачи: - обеспечение безопасности обработки и хранения информации в каждом из компьютеров, входящих в сеть; - защита информации, передаваемой между компьютерами сети. Международное признание для защиты передаваемых сообщений получила программная система PGP (Pretty Good Privacy - очень высокая секретность), разработанная в США и объединяющая асимметричные и симметричные шифры. Являясь самой популярной программной криптосистемой в мире, PGP реализована для множества операционных сред -MS DOS, Windows 95, Windows NT, OS/2, UNIX, Linux, Mac OS, Amiga, Atari и др. CASE – технологии. На данный момент в технологии разработки программного обеспечения существуют два основных подхода к разработке информационных систем, отличающиеся критериями декомпозиции: функционально-модульный (структурный) и объектно-ориентированный. Функционально-модульный подход основан на принципе алгоритмической декомпозиции с выделением функциональных элементов и установлением строгого порядка выполняемых действии. Главным недостатком функционально-модульного подхода является однонаправленность информационных потоковой недостаточная обратная связь. В случае изменения требовании к системе это приводит к полному перепроектированию, поэтому ошибки, заложенные на ранних этапах, сильно сказываются на продолжительности и стоимости разработки. Другой важной проблемой является неоднородность информационных ресурсов, используемых в большинстве информационных систем. В силу этих причин в настоящее время наибольшее распространение получил объектно-ориентированный подход. Объектно-ориентированный подход основан на объектной декомпозиции с описанием поведения системы в терминах в действия объектов. Под САSЕ-технологией понимается комплекс программных средств, поддерживающих процессы создания и сопровождения программного обеспечения, включая анализ и формулировку требований, проектирование, генерацию кода, тестирование, документирование, обеспечение качества, конфигурационное управление и управление проектом (САSЕ-средство может обеспечивать поддержку только в заданных функциональных областях или в широком диапазоне функциональных областей). В связи с наличием двух подходов к проектированию программного обеспечения существуют САSE-технологии ориентированные на структурный подход, объектно-ориентированный подход, а также комбинированные. Однако сейчас наблюдается тенденция переориентации инструментальных средств, созданных для структурных методов разработки, на объектно-ориентированные методы, что объясняется следующими причинами: - возможностью сборки программной системы из готовых компонентов, которые можно использовать повторно; - возможностью накопления проектных решений в виде библиотек классов на основе механизмов наследования; - простотой внесения изменений в проекты за счет инкапсуляции данных в объектах; - быстрой адаптацией приложений к изменяющимся условиям за счет использования свойств наследования и полиморфизма; - возможностью организации параллельной работы аналитиков, проектировщиков и программистов. Идеальное объектно-ориентированное САSЕ-средство должно содержать четыре основных блока: анализ, проектирование, разработка и инфраструктура. Основные требования к блоку анализа: - возможность выбора выводимой на экран информации из всей совокупности данных, описывающих модели; - согласованность диаграмм при хранении их в репозитарии; - внесение комментариев в диаграммы и соответствующую документацию для фиксации проектных решений; - возможность динамического моделирования в терминах событий; - поддержка нескольких нотаций (хотя бы три нотации - Г.Буча, И.Джекобсона и ОМТ). Основные требования к блоку проектирования: - поддержка всего процесса проектирования приложения; - возможность работы с библиотеками, средствами поиска и выбора; - возможность разработки пользовательского интерфейса; - поддержка стандартов ОLE, ActiveX и доступ к библиотекам HTML или Java; - поддержка разработки распределенных или двух- и трехзвенных клиент-серверных систем (работа с CORBA, DCOM, Internet). Основные требования к блоку реализации: - генерация кода полностью из диаграмм; - возможность доработки приложений в клиент-серверных САSЕ-средствах типа Power Builder; - реинжиниринг кодов и внесение соответствующих изменений в модель системы; - наличие средств контроля, которые позволяют выявлять не соответствие между диаграммами и генерируемыми кодами и обнаруживать ошибки как на стадии проектирования, так и на стадии реализации. Основные требования к блоку инфраструктуры: - наличие репозитория на основе базы данных, отвечающего за генерацию кода, реинжиниринг, отображение кода на диаграммах, а также обеспечивающего соответствие между моделями и программными кодами; - обеспечение командной работы (многопользовательской работы и управление версиями) и реинжиниринга. Сравнительный анализ САSЕ-систем показывает, что на сегодняшний день одним из наиболее приближенных к идеальному варианту САSЕ-средств является семейство Rational Rose фирмы Ration Software Corporation. Следует отметить, что именно здесь работают авторы унифицированного языка моделирования Г. Буч, Д. Рамбо и И. Джекобсон, под руководством которых ведется разработка нового САSЕ-средства, поддерживающегоUML. Выделим основные критерии оценки и выбора САSЕ-средств.

Функциональные характеристики: - среда функционирования: проектная среда, программное обеспечение/технические средства, технологическая среда; - функции, ориентированные на фазы жизненного цикла: моделирование, реализация, тестирование; - общие функции: документирование, управление конфигурацией, управление проектом; - надежность; - простота использования; - эффективность; - сопровождаемость; - переносимость; - общие критерии (стоимость, затраты, эффект внедрения, характеристики поставщика).

Не нашли, что искали? Воспользуйтесь поиском по сайту: ©2015 - 2024 stydopedia.ru Все материалы защищены законодательством РФ.

|